¿Qué es la ciberseguridad? Todo sobre el pilar clave de la transformación digital

No hay transformación digital sin ciberseguridad. Te explicamos qué es la ciberseguridad, tipos de ataques más comunes y cómo prevenirlos.

En este artículo te explicamos qué es la ciberseguridad, por qué es tan importante, los tipos de ataques a los nos podemos enfrentar y qué prácticas podemos adoptar para prevenirlos.

¿Qué es la ciberseguridad y por qué es tan importante?

Para entender qué es la ciberseguridad, antes tienes que tener en cuenta que la sociedad de hoy en día depende mucho de la tecnología. Una dependencia que sin duda seguirá aumentando con las nuevas generaciones.

Y eso nos deja a nosotros como individuos y a las organizaciones muy a merced de ciberdelincuentes.

El riesgo aumenta si te paras a pensar en tecnologías como el Internet de las Cosas (IoT), donde cada vez hay más dispositivos conectados (según ESET, ¡son alrededor de 200 mil millones!).

En este sentido, podemos definir la ciberseguridad como esa práctica, ese proceso de protección y recuperación, de cualquier infraestructura digital (redes, dispositivos, sistemas…), de cualquier ataque malicioso.

La ciberseguridad es esa práctica, ese proceso de protección y recuperación, de cualquier infraestructura digital de un ataque malicioso.

Aún estando tan expuestos, todavía hay empresas que manejan cierta información de importancia que no se han parado a pensar qué es esto de la ciberseguridad y por qué es tan importante.

Puede que pienses que las grandes empresas y organizaciones suelen ser las que están más expuestas, pero lo cierto es que nadie está totalmente exento de sufrir un ciberataque. De hecho, el 70% de los ataques se dan a las pymes.

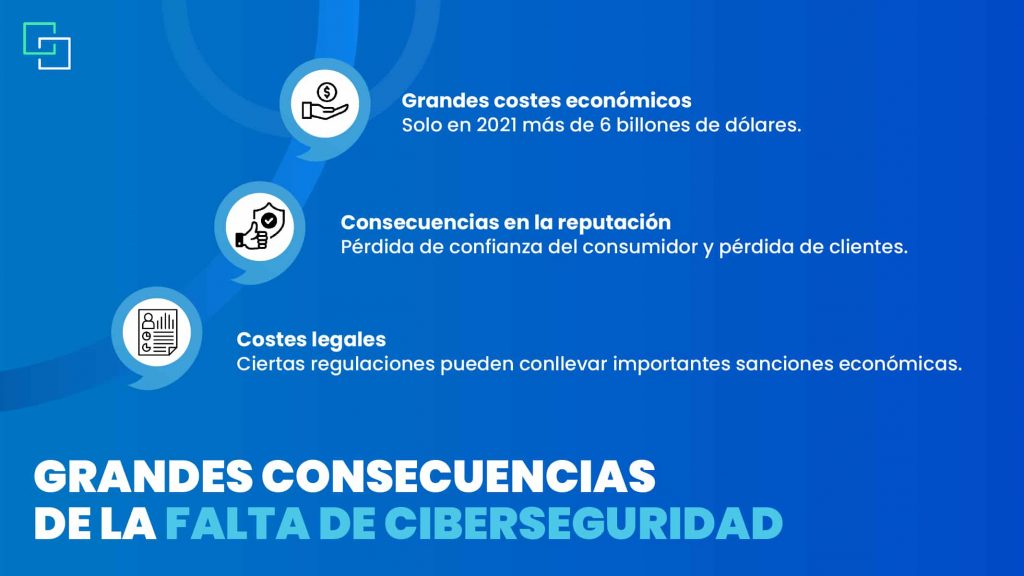

La falta de ciberseguridad tiene grandes consecuencias que podríamos agrupar en tres grandes grupos:

Grandes costes económicos: solo en 2021 los daños causados por delitos cibernéticos ascendían a una asombrosa cifra de más de 6 billones de dólares. Imagínate; el robo de la propiedad intelectual, la información corporativa, la interrupción de la actividad comercial… Además del coste de reparar los sistemas dañados.

Consecuencias en la reputación: un ciberataque afecta gravemente a la reputación de una empresa. Y no es de extrañar, pues los datos confidenciales de clientes y trabajadores pueden haber quedado totalmente expuestos y puedes imaginar que la opinión pública no se quedará muda… Una falta de ciberseguridad está estrechamente relacionada con la pérdida de confianza del consumidor y, como consecuencia, la pérdida de clientes actuales y futuros.

Costes legales: las empresas tienen cierta responsabilidad legal ante ciberataques. Con el Nuevo Reglamento General de Protección de Datos (RGPD), así como otras regulaciones, la violación de esta protección de los usuarios puede conllevar importantes sanciones económicas (que llegan a alcanzar los 20 millones de euros o el 4% del volumen de negocio).

Estas brechas en la ciberseguridad pueden comportar filtraciones de datos que contengan información financiera (números de tarjetas o detalles de cuentas bancarias de clientes, proveedores y colaboradores), Información de Salud Protegida (PHI), Información de Identificación Personal (PII), datos confidenciales sobre actividades comerciales, propiedad intelectual, etc.

Y no, no basta con un simple antivirus. La ciberseguridad es mucho más que eso. Sobre todo teniendo en cuenta que los ciberataques son cada vez más sofisticados y las tácticas son cada vez más resistentes a la ciberseguridad convencional. Los delincuentes están cambiando sus objetivos, sus métodos de ataque y la manera en que afectan a las organizaciones.

Es tan relevante la ciberseguridad… Para que te hagas una idea, se calcula que hay un ataque cada 14 segundos y cada vez que ocurre, millones de personas pueden resultar dañadas. Los ciberataques están aumentando.

Tipos de ciberataques

Ya hemos explicado qué es la ciberseguridad, ahora, ¿tienes claro lo que son los ciberataques?

Definir un ciberataque puede ser sencillo y complicado a partes iguales.

Sencillo porque podríamos decir que son esos ataques organizados a un sistema informático, ya sea de una empresa o de un particular, para dañarlo o robarle la información.

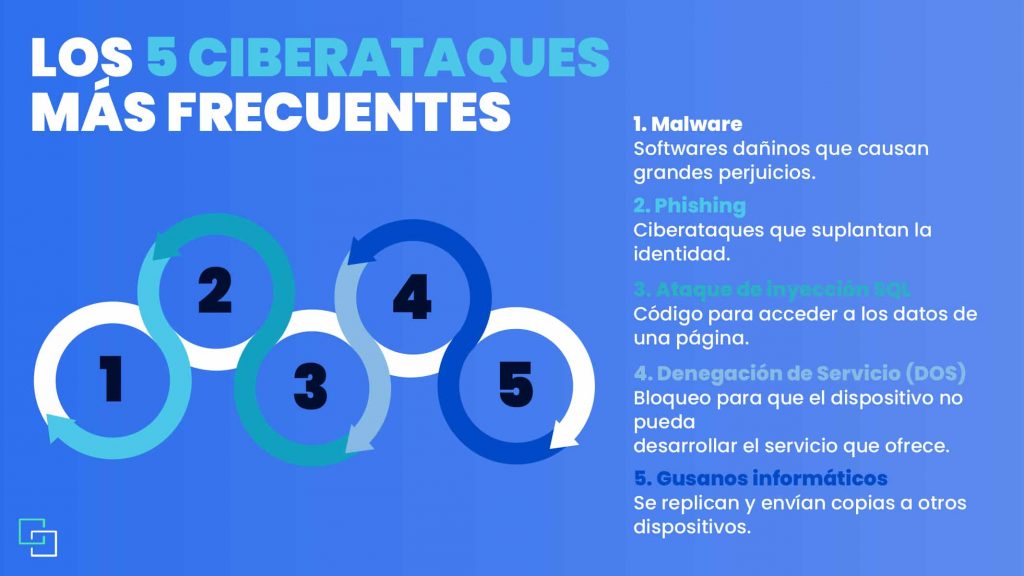

Complicado porque hay tantos tipos de ciberataques que podríamos explicarte las mil y una fechorías (de hecho, no existen dos ataques iguales). Pero sí que tienen algunas características comunes, y vamos a explicarte los 5 ciberataques más frecuentes:

1. Malware

O software malicioso, hace referencia a aquellas formas de softwares dañinos, programas o códigos hostiles que, una vez entran en el dispositivo en cuestión, pueden causar grandes perjuicios. Un malware puede robar, cifrar, o borrar datos, espiar la actividad de un dispositivo o incluso alterar las funciones básicas del mismo.

Puede que hayas oído hablar de este tipo de ciberataque, es uno de los más conocidos. Se caracteriza porque, a pesar de que existen distintas maneras por las que un malware puede introducirse en un dispositivo, requiere que sí o sí, en algún momento, el usuario haya hecho alguna acción concreta, entrar en un link por ejemplo.

Para comprobar si tienes un malware, presta atención a esta señales:

Tu ordenador se ralentiza: es uno de los síntomas de este tipo de ciberataque; la lentitud tanto navegando por la red como haciendo uso de las aplicaciones locales.

Excesiva publicidad: otro signo de que tienes un malware es la constante publicidad que se te muestra en la pantalla a modo de anuncios emergentes totalmente inesperados. Pase lo que pase: ¡No hagas clic en ellos!

Sospechosa pérdida de espacio disponible en el disco: señal de que hay un ocupante no bienvenido que se esconde en tu disco duro.

Demasiada utilización de los recursos del sistema: cuando, por ejemplo, el ventilador de tu portátil funciona a toda velocidad. Sí, eso es señal de que un malware se ha apropiado de los recursos de tu sistema.

Nuevas barras de herramientas, extensiones o complementos.

Si has detectado que efectivamente tienes un malware debes saber que no existe una solución establecida para eliminarlo. Lo que te recomendamos es que desconectes el equipo perjudicado de la red y lo apagues antes de que se produzcan daños mayores. Con otro equipo puedes buscar información sobre como eliminar el software maligno. Nosotros te recomendamos seguir estos pasos.

2. Phishing

Son todos aquellos ciberataques que suplantan la identidad para hacer que los usuarios compartan su información confidencial (contraseñas o números de tarjetas de crédito por ejemplo).

Funciona de la siguiente manera:

La víctima recibe un SMS o un correo electrónico de un remitente que se hace pasar por una persona (como un compañero de trabajo) o una organización (como un banco o el gobierno) de confianza.

Suelen utilizar mensajes para asustarle, haciéndole así más vulnerable, y le piden que acceda a cierta página web de inmediato si no quiere asumir ciertas consecuencias.

La página web sigue pareciendo la verdadera y le pide a la víctima que se registre e incluya su usuario y contraseña.

Si la víctima cae en la trampa, el ciberdelincuente recibe esa información y podrá robarle cuentas bancarias o vender su información.

3. Ataque de inyección SQL

Este ciberataque es un lenguaje de programación; el hacker inserta su código en una página concreta para acceder a los datos e información confidencial. Algo gravísimo, especialmente si incluye información de clientes como podrían ser números de tarjetas o contraseñas varias. Estos son los principales problemas causados por este tipo de ataque:

Pérdida de confidencialidad: pues pueden acceder a las bases de datos y adquirir la información sensible.

No necesitan autenticación: con el código del que hablábamos, el delincuente puede vulnerar las medidas de seguridad de la página y podrían acceder a la información a pesar de no contar con las credenciales para ello.

Pueden borrar o alterar la información: además de adquirir datos, los delincuentes también pueden cambiarlos o incluso borrarlos.

4. Denegación de Servicio (DOS)

El objetivo de este ciberataque es bloquear una aplicación, página o dispositivo para que no pueda desarrollar el servicio que ofrece. Lo hacen mediante el consumo excesivo del ancho de banda o por la sobrecarga del sistema atacado.

Para ello, una red de bots (dispositivos pirateados que se controlan a distancia) inundan los sitios web, servidores y redes de datos hasta que se bloquean porque no los pueden soportar. Con esta técnica es prácticamente imposible determinar el origen del ataque, pues utilizan diferentes direcciones IP.

5. Gusanos informáticos

Otro de los ciberataques más comunes de Internet. Los gusanos tienen el objetivo de infectar otros ordenadores, se replican y envían copias a otros dispositivos. Éstos, enviando enlaces con tráfico malicioso, saturan la red. Son especialmente peligrosos porque suelen usar sistemas operativos invisibles para el usuario y, para más inri, solo son percibidos cuando la infección es tan incontrolada que impiden la actividad.

8 mejores prácticas de ciberseguridad para empresas

Dicho esto, no seas ingenuo. Cualquiera puede ser víctima de un ciberataque, e invertir en ciberseguridad es más que fundamental para cualquier organización, sin importar su tamaño. Más vale que tomes conciencia y sigas estos consejos de ciberseguridad que te damos. Te aseguramos que, aunque algunos requieran de inversión inicial, enseguida la amortizarás.

1. Establecer un método para la creación de contraseñas

¿Sabrías decirnos cuántas contraseñas utiliza tu organización? Un solo empleado puede llegar a tener hasta 10 diferentes. Ante esto, es tentador acabar utilizando la misma para todo y así evitar despistes, o bien anotarlas todas en post-its, libretas y demás… Y no hace falta que te recordemos lo peligroso que puede llegar a ser eso.

Si por el contrario, acordáis una metodología que toda la organización comprenda, puede disminuir el riesgo de que las contraseñas sean usurpadas.

En este sentido, también puedes optar por utilizar alguna aplicación que se ocupe de generar contraseñas seguras y que además os obligue a cambiarlas periódicamente.

2. Formar a la plantilla en ciberseguridad

La principal causa de los ciberataques es la inocencia, o mejor dicho, la falta de conocimientos de un empleado concreto. Puedes preparar un plan de capacitación en materia de ciberseguridad para la plantilla, un plan de concienciación que les motive y que no sea un tostón de mil páginas por leer.

Al final, los empleados son la primera línea de defensa contra la ciberdelincuencia.

3. Realizar copias de seguridad con regularidad

Obviamente, evitar ciberataques debe ser tu prioridad. Pero no olvides también que una de las mejores prácticas de ciberseguridad es hacer copias de aquellos documentos imprescindibles y además asegurarte de almacenarlos en un lugar seguro por si hubiese una posibilidad, aunque sea mínima, de perder toda esa información importante a causa de un ataque.

4. Limitar el acceso

No tiene ningún sentido que personas que no necesitan tener acceso a ciertos documentos estratégicos lo tengan, eso solo multiplica las opciones de ser víctima de un ciberataque. Cada uno debe tener acceso únicamente a aquello que requiera para poder desarrollar su actividad.

5. Establecer barreras diferenciadas de protección para los archivos más importantes

Otra práctica fundamental de ciberseguridad es separar aquellos archivos más importantes para la organización, con planes estratégicos y datos confidenciales, y establecer una barrera diferenciada de protección (contraseñas, criptografía, firewalls…). Y así limitar el tránsito en esa parte de la web.

6. Evita errores humanos

Puedes utilizar la automatización en las tareas de ciberseguridad y así asegurarte de evitar ciertos errores.

7. Instala un software antimalware

Como por ejemplo un Firewall, o el “muro de fuego” que puedes instalar entre la información a proteger y los ciberdelincuentes. Externo e interno, para contar con protección adicional e incluso en la red doméstica si teletrabajas.

8. Monitoriza la ciberseguridad constantemente

Para asegurarte de que tu organización es cibersegura, es súper importante tener una visión general sobre todo lo que está pasando en el sistema con un monitoreo constante y sistemático. En este sentido, puedes definir ciertas métricas que puedan hacer una evaluación de la ciberseguridad.

Si de algo nos ha servido la crisis del último año ha sido para evidenciar, aún más, que la tecnología es fundamental para la sociedad de hoy en día. Pero sobre todo ha dejado claro que esta digitalización generalizada tiene que ir de la mano de la ciberseguridad para poder sobrevivir. Porque no hay transformación digital sin ciberseguridad.

¿Alguna vez has sido víctima de un ciberataque? ¿Qué otras buenas prácticas de ciberseguridad recomendarías a la comunidad?

Descubre cómo el hacking ético puede proteger tu organización y por qué a partir de ahora será más relevante que nunca.

VER ARTÍCULO

Las empresas necesitan estrategias efectivas para recopilar información de manera rápida y precisa. Entre ellas, el web scraping se ha convertido en una herramienta clave para la extracción de datos en internet

VER ARTÍCULO

Si quieres saber cómo protegerte de estos ataques, quédate con nosotros. Te contaremos todo lo que necesitas saber para prevenir el spoofing y mantener tu información segura

VER ARTÍCULO

Para que puedas proteger tu red de accesos no autorizados, hoy te explicamos qué es el firewall bypass, cómo funciona y qué medidas puedes tomar para reforzar la seguridad de tu sistema

VER ARTÍCULO

Exploraremos las técnicas más efectivas para realizar un pentesting en redes inalámbricas, asegurando la protección de toda tu red. Prepárate, necesitarás papel y lápiz para tomar nota de todos los detalles

VER ARTÍCULO

En este artículo, te explicamos cómo funcionan los ataques 0-day, cómo reconocerlos y qué pasos puedes tomar para protegerte de ellos de manera efectiva

VER ARTÍCULO