¿Cómo enfrentar las amenazas de vulnerabilidades 0-day?

En este artículo, te explicamos cómo funcionan los ataques 0-day, cómo reconocerlos y qué pasos puedes tomar para protegerte de ellos de manera efectiva

En la actualidad, existe una gran variedad de amenazas y ataques cibernéticos que pueden resultar peligrosos para los entornos digitales y cada una de ellas puede presentar riesgos específicos.

Por ello, entre tantos ataques a los que se puede estar expuestos, los desarrolladores y expertos en ciberseguridad tienen que mantenerse alertas para enfrentarlos de manera efectiva.

Uno de los ataques más peligrosos, tanto para los creadores de las aplicaciones, como para los usuarios, son los ataques de explotación de vulnerabilidades 0-day.

Así que, para estar atentos sobre su forma de ejecutarse y cómo puedes protegerte, te explicaremos qué puedes hacer para enfrentar este tipo de amenazas de manera efectiva.

¿Qué es una vulnerabilidad 0-day?

Cuando se habla de una vulnerabilidad 0-day o día cero, se trata de un punto débil dentro de los sistemas virtuales que acaba de ser descubierto por los atacantes y, por ende, todavía no cuenta con un parche correctivo.

De hecho, de ahí viene el término con el que se le reconoce, porque hace referencia a que los desarrolladores han tenido cero días para poder atender la vulnerabilidad.

Por lo tanto, en cuanto un hacker la descubre, puede explotarla de manera tan rápida y potente que puede generar graves repercusiones.

Ya que, mientras pasa el tiempo en el que el desarrollador trabaja en la corrección de la vulnerabilidad, el atacante puede explotar al máximo la vulnerabilidad para desplegar códigos maliciosos.

Además, incluso cuando ya está el parche listo, hasta que el programa no se actualice en los dispositivos de los usuarios, los hackers tendrán el camino libre para expandir lo máximo posible el malware.

En vista de su modo de funcionar, los ataques de 0-day se han convertido en uno de los peligros cibernéticos más empleados hoy en día.

¿Cómo se realizan los ataques 0-day?

Ahora bien, hay que tener en cuenta que este tipo de ataques son implementados y explotados por parte de los hackers en cuanto encuentran una debilidad dentro de un software o aplicación.

Luego de que se identifica cuál es la vulnerabilidad, el ciberdelincuente trabaja en la creación de un código malicioso desarrollado de forma específica para explotar el punto débil.

Cuando ya el código está listo para ser implementado, los atacantes comienzan a distribuir el mismo a través de distintas tácticas para comprometer a todo el sistema.

Este tipo de ataques suelen ser ejecutados por parte de distintos tipos de atacantes, como puede es el caso de los ciberdelincuentes, entidades de guerra informática, hackers de espionaje y hackers que trabajan por un motivo político.

Además, se trata de vulnerabilidades que pueden afectar entornos virtuales variados como navegadores web, aplicaciones, sistemas operativos y programas ejecutados en dispositivos de IoT (Internet de las Cosas).

¿Qué tipo de riesgo suponen estas vulnerabilidades para los usuarios?

Entre los distintos tipos de ataques que existen en la actualidad, los que se ejecutan en una vulnerabilidad 0-day son los más peligrosos para los usuarios finales, ya que estos pueden tardar mucho tiempo en solucionarse.

Por ende, a lo largo de todo ese plazo de tiempo, los hackers se encuentran en una posición privilegiada en la que pueden modificar las aplicaciones, acceder a información sensible e incluso usurpar la identidad de otros.

Algunos de los malwares más frecuentes que suelen ejecutarse por parte de los hackers son el spyware, ransonware, adware y keylogger.

En caso de que un ciberdelincuente comprometa la integridad de alguna aplicación por medio de una vulnerabilidad 0-day, hasta que no se descargue e instale la nueva versión del programa con el parche, mantendrá su acceso a tus datos personales.

Por ese motivo, uno de los entornos digitales más utilizados por parte de los hackers con estos ataques son los navegadores web, porque facilitan el acceso a los datos personales.

De allí que este sea un tipo de ataque que afecta de manera grave a los usuarios finales de las aplicaciones, más allá de a los desarrolladores.

Consejos para enfrentar las amenazas de vulnerabilidades 0-day

Ahora bien, a pesar de que los ataques de vulnerabilidades 0-day pueden parecer muy preocupantes, lo cierto es que pueden ser evitados si se toman los cuidados necesarios.

Por supuesto, esto no elimina por completo el porcentaje de riesgos, pero sí mitiga de forma considerable los peligros que le podrían afectar.

Así que, para evitar este tipo de ataques, algunos de los consejos que puedes poner en práctica son:

Mantener actualizados todos los programas y aplicaciones

En vista de que los ataques de este estilo solo se pueden corregir con la instalación de los nuevos parches que creen los desarrolladores, lo primero que tienes que hacer con frecuencia es actualizar todos los softwares que tengas instalados.

Cada vez que salga una nueva actualización disponible, tienes que instalarla cuanto antes, de esa forma contarás con la versión más reciente de todas.

De esa manera, en caso de que se haya generado algún ataque mínimo, ya habrás protegido a tus dispositivos. Además, mientras más nueva la actualización, más fortalecida estará su barrera de seguridad.

Realizar análisis de malware con frecuencia

En vista de que este tipo de ataques pueden suceder de un momento a otro, lo mejor que puedes hacer es efectuar análisis con suficiente frecuencia en todos tus dispositivos con conexión a la red.

Hoy en día, existen una gran variedad de programas de análisis muy avanzados que son capaces de ejecutar evaluaciones profundas y detectar si hay algún ataque en curso.

Gracias a las aplicaciones de monitoreos avanzados, podrías incluso detectar las vulnerabilidades principales de tus entornos virtuales para mejorar la seguridad de los mismos.

Utilizar siempre herramientas de seguridad y protección web

Por supuesto, otra forma clave de evitar un ataque de vulnerabilidad 0-day, es utilizar herramientas de seguridad en tus dispositivos, tanto en los ordenadores, como en los teléfonos móviles o tablets.

Algunos de los más recomendados son el VPN, antivirus y firewall, ya que son herramientas que te brindarán una protección general ante este tipo de amenazas.

Además, por lo general se encuentran muy actualizados y listos para identificar cualquier tipo de patrón o comportamiento extraño.

Capacitar a los usuarios para preservar la integridad de los entornos empresariales

Si bien es cierto que estas amenazas pueden afectar a los usuarios comunes, la verdad es que también pueden hacerles daño a los entornos de trabajo.

Hoy en día, casi todas las empresas trabajan con equipos tecnológicos para realizar sus actividades y mantenerse en constante comunicación. Por lo tanto, también utilizan una gran variedad de aplicaciones y programas en su día a día.

Así que, para evitar los riesgos de estos ataques en este tipo de espacio, además de seguir todos los consejos mencionados con anterioridad, resulta conveniente capacitar a los empleados con la información básica necesaria sobre la seguridad digital.

De esa manera, te aseguras de que mantengan todos los softwares actualizados y con los programas de seguridad correspondientes activados.

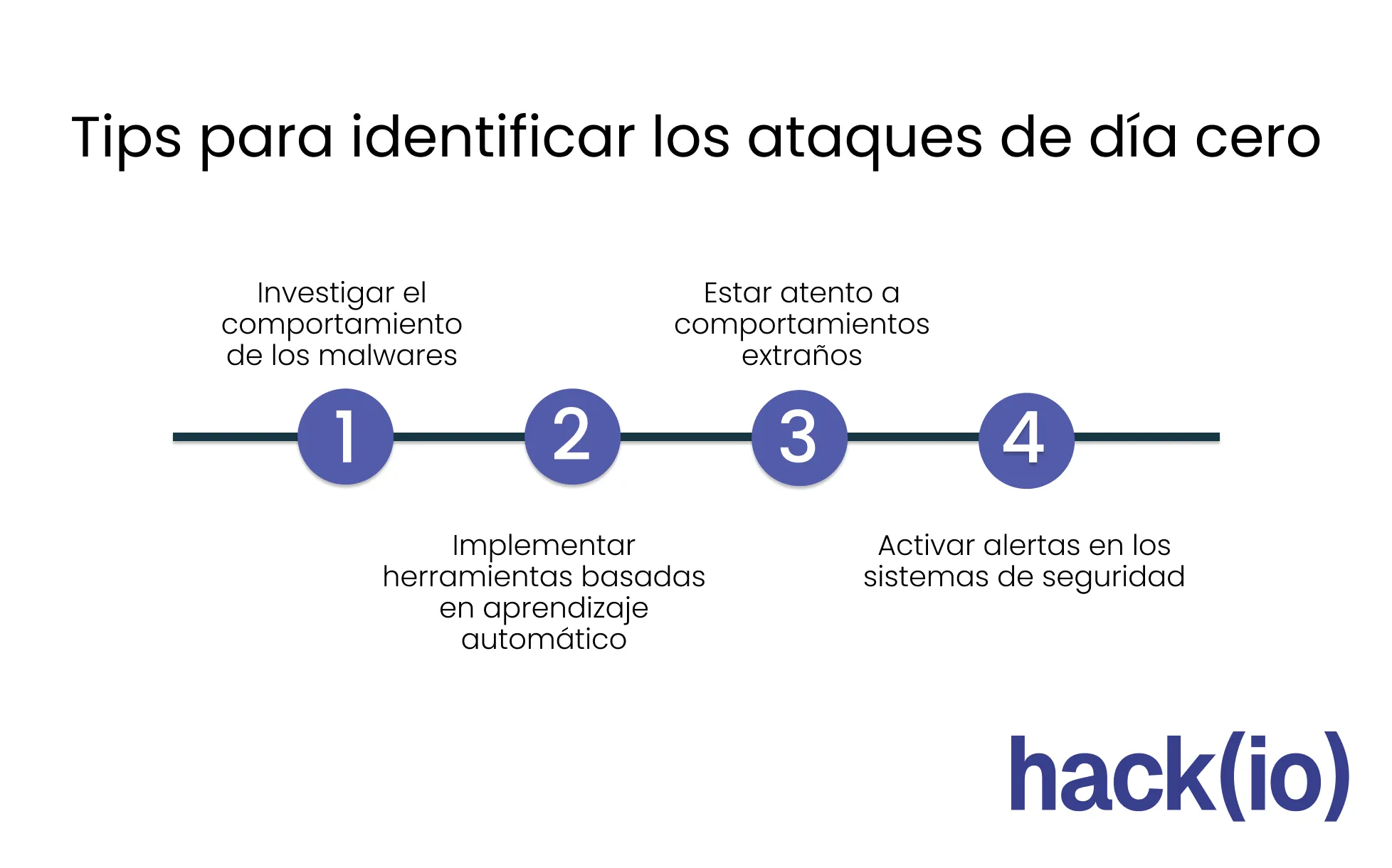

Tips para identificar los ataques de día cero

Hay que destacar que los ataques a las vulnerabilidades 0-day suelen pasar desapercibido en la mayoría de los casos, pero lo cierto es que existen algunas técnicas que se pueden implementar para confirmar si algún software se encuentra atacado.

Como te imaginarás, mientras antes identifiques el ataque, antes podrás comenzar a trabajar en la corrección del problema para que no pase a mayores.

Por ende, si sospechas que tus sistemas pueden encontrarse en una situación de este estilo, te recomendamos:

Investigar el comportamiento de los malwares

Una de las formas más efectivas para confirmar que un ataque cibernético ha sido causado por la vulnerabilidad day-0, es mantenerse informado sobre cómo se comportan los malwares en general, pero sobre todo, aquellos que pueden explotar un punto débil en los sistemas.

Al reconocer cómo interactúan los códigos maliciosos dentro de los entornos digitales, podrás notar a tiempo si esto ha afectado a alguno de los programas que tienes instalados en tus dispositivos.

De igual forma, este es un conocimiento fundamental para los expertos en el área de ciberseguridad y desarrolladores web, ya que ellos serán los profesionales encargados de desarrollar los parches para solucionar los problemas generados por los hackers.

Implementar herramientas basadas en aprendizaje automático

En la actualidad, el uso del aprendizaje automático se ha vuelto muy frecuente por parte de los desarrolladores y personal de seguridad web para proteger los entornos digitales.

Por ese motivo, una gran forma de determinar si un programa ha sufrido de un ataque de vulnerabilidad de día cero, se puede recurrir a una herramienta que haga uso de la tecnología de aprendizaje automático.

Todo esto es gracias a que esta rama de la Inteligencia Artificial se ha convertido en una excelente opción para procesar y analizar de forma eficaz una gran cantidad de información.

Estar atento a comportamientos extraños

Tanto los usuarios finales de los programas, como los desarrolladores de los mismos, son capaces de reconocer cómo tienen que funcionar de forma adecuada los mismos.

Así que, cuando sufren de algún tipo de ataque, estos comenzarán a presentar una serie de fallas y comportamientos extraños que te pueden dar una idea de que algo fuera de lo común ha sucedido.

Algunas de las señales de las que hay que estar atento son fallas de rendimiento, la aparición de imágenes extrañas, el hecho de que se abra y se cierre de forma repentina, entre otras cosas.

Activar alertas en los sistemas de seguridad

Por último, si cuentas con sistemas de seguridad avanzados en tus dispositivos, lo mejor que puedes hacer es activar las alertas para que te llegue una notificación en caso de que los sistemas hayan sufrido algún ataque.

Esta es una de las formas más efectivas de detectar con rapidez si alguien ha explotado la vulnerabilidad del sistema. Claro está, no todos los programas cuentan con este tipo de alertas, así que tienes que asegurarte de elegir uno que esté actualizado y sea eficaz.

Conclusión

Como puedes ver, las vulnerabilidades 0-day se presentan como un ataque peligroso que puede presentar graves riesgos dentro de los entornos digitales.

No obstante, por muchos riesgos que puedan presentar, no se trata de una amenaza que sea invencible. Al contrario, con la aplicación de los consejos correspondientes, podrás reducir la exposición a este tipo de peligros.

Sin duda, al aplicar todo este tipo de tips, podrás mantener un alto nivel de seguridad y protección en todos tus entornos digitales.

Descubre cómo el hacking ético puede proteger tu organización y por qué a partir de ahora será más relevante que nunca.

VER ARTÍCULO

Las empresas necesitan estrategias efectivas para recopilar información de manera rápida y precisa. Entre ellas, el web scraping se ha convertido en una herramienta clave para la extracción de datos en internet

VER ARTÍCULO

Si quieres saber cómo protegerte de estos ataques, quédate con nosotros. Te contaremos todo lo que necesitas saber para prevenir el spoofing y mantener tu información segura

VER ARTÍCULO

Para que puedas proteger tu red de accesos no autorizados, hoy te explicamos qué es el firewall bypass, cómo funciona y qué medidas puedes tomar para reforzar la seguridad de tu sistema

VER ARTÍCULO

Exploraremos las técnicas más efectivas para realizar un pentesting en redes inalámbricas, asegurando la protección de toda tu red. Prepárate, necesitarás papel y lápiz para tomar nota de todos los detalles

VER ARTÍCULO

En este artículo, te explicamos cómo funcionan los ataques 0-day, cómo reconocerlos y qué pasos puedes tomar para protegerte de ellos de manera efectiva

VER ARTÍCULO