Métodos de cracking de contraseñas y cómo defenderte

Es hora de que aprendas cuáles son las técnicas más comunes que utilizan los hackers para evitar que accedas a tus propias cuentas, y cómo protegerte adecuadamente antes de que sea demasiado tarde.

¿Alguna vez te ha pasado que introduces una contraseña y la plataforma no la acepta?

Sí, es uno de los momentos más incómodos que alguien puede vivir y esto lo logran los delincuentes a través de los métodos de cracking, así que es tiempo de que conozcas cuáles son las técnicas que usan para protegerte antes de que sea tarde.

Olvídate de esa época en la que colocabas contraseñas genéricas basadas en fechas especiales para recordarlas con mayor facilidad. Ahora tienes que dedicar el tiempo que sea necesario para blindarte ante la gran cantidad de delincuentes que hay en el mercado.

Ponte cómodo y échale un vistazo a las alternativas más usadas por los hackers para robar tu información personal:

¿Qué es el cracking de contraseñas?

Definimos el descifrado de contraseñas como las diferentes técnicas de descubrimiento de claves de los usuarios que utilizan cualquier plataforma en internet.

Cabe destacar que la mayoría de sitios emplean el cifrado para guardar las contraseñas de todos sus clientes, de tal forma que los delincuentes no logren averiguar los caracteres correctos.

De esta manera, los piratas usan todo tipo de métodos para averiguar las contraseñas reales con el objetivo de burlar las técnicas defensivas que aplican las páginas en la actualidad.

Quédate con nosotros y descubre las técnicas más usadas por los ladrones para apropiarse de tus credenciales y robarte hasta la última gota de información.

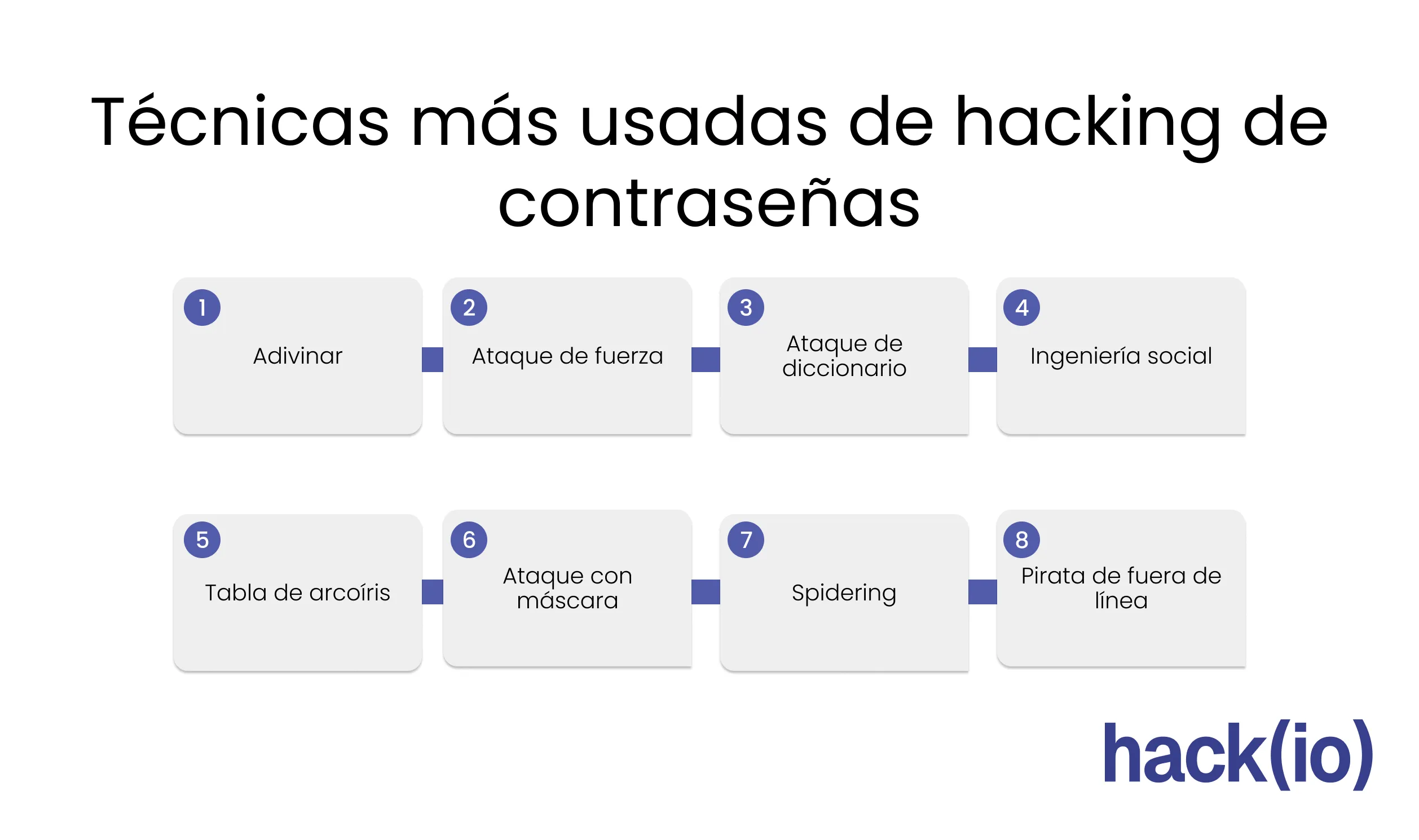

Técnicas más usadas de hacking de contraseñas

Antes de mostrarte algunas de las técnicas más usadas, es importante que entiendas que cada contraseña es alojada en un sitio como cadena de caracteres cifrada denominada hash.

Una vez que esto ocurre los piratas no pueden cambiar los algoritmos de hashing y revelar la clave, pero existen otras alternativas para obtener esta información en el menor tiempo posible. Veamos ahora algunas de los métodos más usados en la actualidad:

Adivinar

Sí, aunque no lo creas algunos ladrones se toman el tiempo para adivinar las contraseñas hasta encontrar la que sea correcta. Claro, esto lo hacen a través de ciertos patrones como tu fecha de cumpleaños, nombre de alguna mascota o cualquier dato que consideren relevante.

Por esto es indispensable tomarse las horas que sean necesarias para crear una clave que sea imposible de adivinar. Incluye diferentes caracteres, números y cualquier elemento que la haga indescifrable.

Ataque de fuerza

Por su parte, los ataques de fuerza se basan en intentar con todas las combinaciones posibles para convertir millones de hipotéticas contraseñas en hashes y compararlas con el aliado a la clave.

Su principal desventaja es que requiere mucho tiempo, así que mientras más difícil sea la clave más horas serán indispensables para descifrarla.

Ataque de diccionario

En tercer lugar tenemos el ataque al diccionario, que te exige una gran tabla de claves comunes con sus respectivos hashes. En este sentido, un ataque de este tipo compararía un hash cifrado que encontraron en el servidor de Facebook con uno que se encuentre en la base de datos hasta conseguir una coincidencia.

Ahora te preguntarás, ¿Cómo lo adivinan? Fácil, ya que estas claves tienen frases o palabras que aparecen en el diccionario junto a pequeñas variaciones.

Entonces, cualquier clave que agregue u omita un carácter junto a un número aleatorio tiene altas posibilidades de ser descifrado por un hacker.

Ingeniería social

Por su parte, la ingeniería social exige la manipulación a un tercero para que le entregue información personal a un tercero con fines delictivos.

Esto lo hacen en la mayoría de los casos a través de correos con mensajes atractivos para hacerle creer al usuario que obtendrá un beneficio. Por lo tanto, tienes que estar prevenido de cualquier alerta que haga tu antivirus de confianza, ya que puede marcar la diferencia entre mantener o no la integridad de tus datos.

Asimismo, los expertos recomiendan que nunca hagas click en un enlace de correo electrónico que no hayas solicitado tú mismo para iniciar sesión en en alguna cuenta.

Tabla de arcoíris

En quinto lugar tenemos los ataques de tabla de arcoíris y se caracterizan por eliminar la necesidad de guardar millones de contraseñas. Esta técnica recuerda diversas partes de hashes antes de intentar encontrar encontrar toda la cadena, reduciendo el volumen hasta que cualquier combinación de hash y contraseña sea más sencilla de encontrar.

Los ataques de fuerza quitan mucho tiempo, pero esta alternativa permite algunas concesiones y disminuyen la cantidad de horas y espacio necesarios, así que es uno de los métodos más usados por los hackers.

Ataque con máscara

Mientras tanto, los ataques con máscara se caracterizan porque una clave adopta una forma común como una letra mayúscula seguida de varias minúsculas.

De esta manera los ataques pueden descifrar las contraseñas en algunos instantes, todo lo contrario a lo que ocurre en los ataques de fuerza bruta.

Spidering

Es una técnica que consiste en revisar las comunicaciones externas o internas de una organización para detectar frases o palabras que los trabajadores pueden usar como contraseña.

Cabe destacar que estas claves reflejan las actividades diarias de la persona que lo usa, lo que significa que mientras más materiales y documentos de formación tenga una compañía, habrá más posibilidades de que sus credenciales puedan encontrarse.

Pirata de fuera de línea

Por último tenemos el pirateo fuera de línea, una alternativa que se produce cuando un hacker obtiene un grupo de claves con hash de un servidor comprometido y después lo compara con una contraseña en texto plano con el hash fuera de servicio.

Si esto ocurre, la plataforma no sabrá que ocurre algo malo y el delincuente tendrá el tiempo suficiente para encontrar las claves que desea.

Herramientas de descifrado de claves

Ya conoces varias técnicas que usan los hackers para encontrar el contenido de tus contraseñas. Veamos ahora algunas herramientas de descifrado que son bastante útiles en la actualidad:

Descifradores de contraseñas

Una gran cantidad de descifradores de contraseñas emplean una combinación de técnicas anteriores para satisfacer la demanda de hackers que existe en el mercado.

Malware

En segundo lugar tenemos los malware, un tipo de programa que registra de forma secreta todas las pulsaciones del teclado y las manda a quien haya instalado esta herramienta en el sistema.

El mejor antídoto para este inconveniente es un potente antivirus que se defienda de estas y cualquier otra técnica que utilicen los delincuentes. Ahora es el momento de dejar todo en manos de expertos.

Brutus

Por su parte, Brutus es un descifrador de claves por fuerza bruta que usa un método de ataque exhaustivo fundamentado en diccionarios, así que los delincuentes pueden hacer todo tipo de pruebas sin ningún límite.

Lo interesante es que no solo los hackers lo utilizan, ya que algunas personas lo emplean cuando olvidan la contraseña de algún equipo.

RainbowCrack

Esta alternativa ayuda a los ladrones digitales a encontrar contraseñas a través de la creación de tablas de arcoíris. Sin embargo, la buena noticia es que puedes contrarrestarlo con un método conocido como “salting”, donde las páginas agregan cadenas de texto aleatorias en las claves antes de aplicar el hash.

Úsalo y notarás la diferencia desde el primer momento.

Cain and Abel

Este programa extrae cada una de las contraseñas encontradas en un ordenador, siendo tan potente que puede encontrar credenciales del wifi, sistema operativo y cualquier dirección de correo electrónico.

¿Qué puedo hacer al respecto? Nunca está demás proteger con contraseñas los archivos de uso diario como Word y Excel.

Medusa

Medusa coteja las claves a través de un listado de palabras y puede usarse para extraer las contraseñas de otros equipos que usen la misma red inalámbrica. Esto exige conocimientos técnicos para funcionar, aunque encontrar las instrucciones es más sencillo de lo que parece.

Por eso los expertos hacen énfasis en usar contraseñas largas que combinen distintos caracteres para disminuir las posibilidades de que roben nuestra información.

Consejos para evitar que hackeen mis contraseñas

¿Te preocupa la seguridad de la información que guardas en el ordenador? Presta atención a estas sugerencias para que le hagas la guerra a cualquier delincuente que quiera atacarte:

Contraseña larga y difícil

Primero que todo, es fundamental que hagas una contraseña lo más larga y compleja para que ningún delincuente pueda adivinarla. Lo ideal es incluir letras mayúsculas, minúsculas junto a números y caracteres que la conviertan en algo difícil de descifrar.

Asegúrate también de usar una frase de contraseña realizada con palabras que no tengan relación y que sean aleatorias hasta llegar a los 16 caracteres.

Antivirus activo

Muchas personas aún subestiman el poder que tiene un antivirus, al punto de que prefieren no tener ninguno instalado y defenderse de formas menos ortodoxas.

Sin embargo, estos software tienen muchos beneficios, tanto así que detecta un keylogger antes de que este registre cualquier dato que sea de tu propiedad.

Además, no podemos olvidar el análisis continuo que hace de todo el sistema para detectar cualquier actividad sospechosa antes de que sea demasiado tarde.

Autenticación de doble factor

La autenticación de doble factor llegó para quedarse y para eso debemos tener el dispositivo móvil a la mano que nos permita agregar otra capa de seguridad a nuestras aplicaciones de confianza.

Esta tendencia ha generado que los piratas intentan replicar estos mensajes para que caigas en la trampa, pero la realidad es que el 2FA sigue siendo un método muy potente para blindarte ante las amenazas.

Usa un VPN

Una red privada virtual, también conocida como VPN cifra todo el tráfico de internet, bien sea el entrante como el saliente para evitar que los delincuentes descifren fragmentos de datos que son realmente importantes para nosotros.

Aplica ya un VPN y navega con total privacidad en la web.

Enfrenta el hacking de contraseñas con Hackio

¿Quieres formarte como un experto en seguridad informática para que ningún delincuente robe tu información? Regístrate ahora en Hackio y conviértete en un profesional de la materia.

Somos una escuela perteneciente a The Power que te ofrece los mejores programas que necesitan las empresas para afrontar los problemas que hay en el mercado.

Puedes hacerlo en nuestra sede de Madrid o de forma remota gracias a nuestro campus virtual que se ajusta a las últimas tendencias educativas.

En estos momentos tenemos programas desde los 2 meses de duración hasta un año entero, siendo la oportunidad perfecta para encontrar el trabajo de tus sueños.

Ingresa ahora y no dejes que otros te lo cuenten.

Descubre cómo el hacking ético puede proteger tu organización y por qué a partir de ahora será más relevante que nunca.

VER ARTÍCULO

Las empresas necesitan estrategias efectivas para recopilar información de manera rápida y precisa. Entre ellas, el web scraping se ha convertido en una herramienta clave para la extracción de datos en internet

VER ARTÍCULO

Si quieres saber cómo protegerte de estos ataques, quédate con nosotros. Te contaremos todo lo que necesitas saber para prevenir el spoofing y mantener tu información segura

VER ARTÍCULO

Para que puedas proteger tu red de accesos no autorizados, hoy te explicamos qué es el firewall bypass, cómo funciona y qué medidas puedes tomar para reforzar la seguridad de tu sistema

VER ARTÍCULO

Exploraremos las técnicas más efectivas para realizar un pentesting en redes inalámbricas, asegurando la protección de toda tu red. Prepárate, necesitarás papel y lápiz para tomar nota de todos los detalles

VER ARTÍCULO

En este artículo, te explicamos cómo funcionan los ataques 0-day, cómo reconocerlos y qué pasos puedes tomar para protegerte de ellos de manera efectiva

VER ARTÍCULO